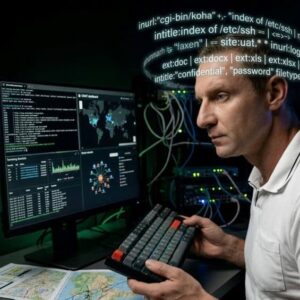

Jak sprawdzić czyjeś konta social media bez zostawiania śladów?

Chcesz sprawdzić czyjś profil w mediach społecznościowych, ale nie chcesz, żeby ta osoba się o tym dowiedziała? Może weryfikujesz kandydata do pracy, może próbujesz ustalić tożsamość osoby, z którą rozmawiasz online, a może prowadzisz swoje prywatne śledztwo? Niezależnie od powodu - pokażę Ci, jak to zrobić za pomocą technik OSINT, nie zostawiając śladów.